“Информационная безопасность” это то, что стоит между деньгами и репутацией вашей компании и злоумышленником. И эта стена строится из маленьких кирпичиков.

Чем больше кирпичиков и чем плотнее они подогнаны друг к другу, тем крепче и надежнее наша стена 🙂

Как вы знаете, “интересная информация” может быть извлечена из памяти достаточно легко. Неприятность в том, что извлечение может быть автоматизировано с помощью разного рода скриптов.

И наша задача усложнить злоумышленнику жизнь и выграть немного времени чтобы адекватно отреагировать на атаку.

Тема сегодняшнего разговора – LSA protection.

Во многих компаниях используются jump сервера для подключения к продуктивным системам. И мне кажется – jump лучшие кандидаты для включение LSA protection (Напоминаю, изменения в продуктивной среде должны проводиться после проверки в тестовом окружении!!!).

Как выглядит настройка и как себя ведет уже известный нам Mimikatz при включенной опции защиты и без нее.

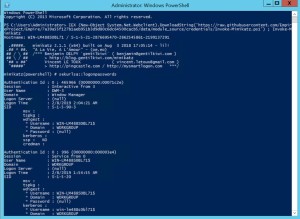

Начинаем с чистого листа. Jump server и mimikatz.

Внимательный читатель мог обратить внимание на небольшую хитрость – mimikatz запущен не с жесткого диска, с загружен с сайта и выполнен в памяти :).

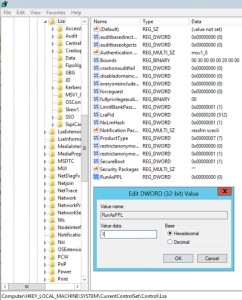

Включим защиту –

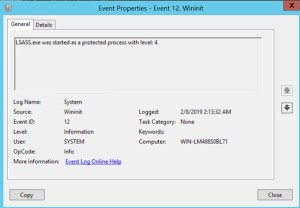

Перезагрузим сервер и проверим что все в порядке –

Перезагрузим сервер и проверим что все в порядке –

И посмотрим как себя ведет наш друг Mimikatz –

Видим, что лбом стену ему прошибить не удалось, т.е. нашу стратегию по усложнению жизни злоумышленнику можно признать успешной :).

Возникает очевидный вопрос – а как отключить защиту и насколько легко справится с этой задачей злоумышленник.

Отключение защиты не ограничивается изменением ветки в реестре. Нужно выполнить дополнительную магию –

mountvol X: /s

copy C:\LSAPPLConfig.efi X:\EFI\Microsoft\Boot\LSAPPLConfig.efi /Y

bcdedit /create {0cb3b571-2f2e-4343-a879-d86a476d7215} /d “DebugTool” /application osloader

bcdedit /set {0cb3b571-2f2e-4343-a879-d86a476d7215} path “\EFI\Microsoft\Boot\LSAPPLConfig.efi”

bcdedit /set {bootmgr} bootsequence {0cb3b571-2f2e-4343-a879-d86a476d7215}

bcdedit /set {0cb3b571-2f2e-4343-a879-d86a476d7215} loadoptions %1

bcdedit /set {0cb3b571-2f2e-4343-a879-d86a476d7215} device partition=X:

mountvol X: /d

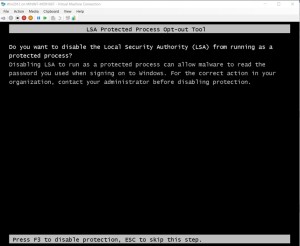

И в процессе перезагрузки подтвердить отключение (требуется доступ к консоли сервера. Этот шаг должен вызывать определенные затруднения у злоумышленника, что тоже не противоречит нашей стратегии) –

Проверим, что все отключено и Mimikatz снова может воровать пароли из памяти вашего сервера –

Не забывайте, что простые вещи бывают очень полезны и их игнорировать не стоит.